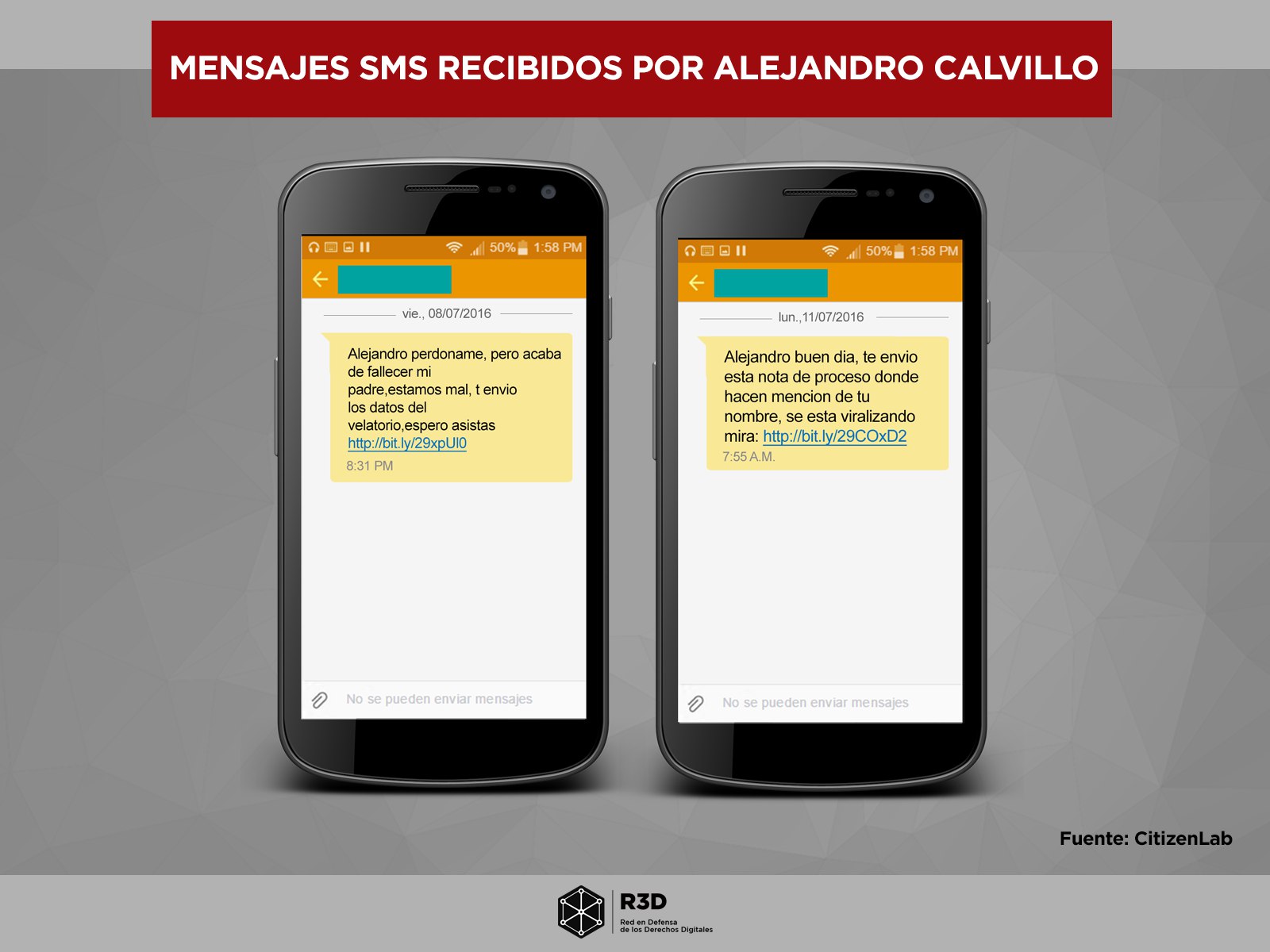

El 8 de julio de 2016, Alejandro Calvillo, director de El Poder del Consumidor, recibió un SMS notificándole que el padre de un amigo acababa de fallecer. Adjunto a las palabras, se encontraba un enlace. Dos días después, el 11 de julio, Calvillo recibió otro; esta vez, el mensaje le alertaba, en mayúsculas, que la PGR había abierto una investigación a empleados de una clínica por negligencia y actos ilícitos.

Alejandro no fue el único en recibir estos mensajes. El mismo 11 de julio, el Dr. Simón Barquera, investigador del Instituto Nacional de Salud Pública, recibió uno sobre una supuesta aparición suya en el semanario Proceso: “Alejandro buen dia, te envio esta nota de proceso donde hacen mencion de tu nombre, se esta viralizando mira:” (sic). El 12 de julio, a Luis Encarnación, director de la coalición ContraPESO, también le llegó el mismo mensaje.

Todos los SMS tenían una constante: incluían un enlace al final. Igualmente, todas las personas que los recibieron tenían algo en común: había propuesto el impuesto a bebidas azucaradas en 2014 y, el 29 de junio de 2016 –una semana antes de la aparición de los mensajes–, habían dado una conferencia de prensa sobre lanzar una campaña para aumentar dicho gravamen y pedir rendición de cuentas sobre cómo se estaba usando el dinero recaudado.

Los mensajes se parecían mucho a unos identificados previamente por el Citizen Lab de la Universidad de Toronto como vectores de infección del malware Pegasus, comercializado por la firma NSO Group a los gobiernos del mundo, incluido el mexicano, para labores de espionaje. Algunos enlaces, incluso, presentaban un dominio vinculado con la infraestructura de dicho software malicioso.

De haber hecho clic en los mensajes, un programa se habría instalado inadvertidamente en los teléfonos móviles de los objetivos, brindándole acceso a los atacantes a todos los archivos guardados en el dispositivo, así como capacidades para utilizar la cámara, el micrófono, el GPS, entre otros.

Por ese motivo, en agosto de 2016, la Red en Defensa de los Derechos Digitales (R3D) y SocialTIC, a través de Access Now, contactaron al Citizen Lab y a Amnistía Internacional acerca de los mensajes recibidos por Barquera, Calvillo y Encarnación. La investigación dio como resultado el informe Bitter Sweet: Supporters of Mexico’s Soda Tax Targeted With NSO Exploit Links, publicado el 11 de febrero de 2017, donde se detalla cómo el malware de NSO ha sido empleado para el espionaje de estos activistas. El caso también se encuentra documentado en el reportaje Restricted Spyware Used to Hack Advocates of Mexico’s Soda Tax, publicado el mismo día en The New York Times.

¿Qué es Pegasus y cómo funciona?

El 24 de agosto de 2016, el Citizen Lab de la Universidad de Toronto lanzó el informe The Million Dollar Dissident: NSO Group’s iPhone Zero-Days used against a UAE Human Rights Defender. En dicho documento, los investigadores detallan el funcionamiento de Pegasus, y su uso en contra de Ahmed Mansoor, defensor de derechos humanos radicado en los Emiratos Árabes Unidos.

Mansoor había recibido mensajes de texto que supuestamente contenían “secretos” sobre los detenidos torturados en las cárceles de EAU. Dicha información podía ser consultada al hacer clic en un enlace. En lugar de acceder a la liga, Mansoor envió los mensajes de texto al Citizen Lab. Los investigadores reconocieron que los enlaces estaban relacionados con la infraestructura de NSO Group, una empresa de software de espionaje que comercializa Pegasus, un spyware de “intercepción legal” para gobiernos.

Los investigadores del Citizen Lab sospecharon que la infección se daba al hacer clic en el enlace enviado al objetivo, en cual dirigía hacia uno de los dominios de la infraestructura de NSO Group. Para comprobar esta hipótesis, los investigadores utilizaron un iPhone 5 nuevo con la misma versión de sistema operativo que el celular de Mansoor (iOS 9.3.3). Ingresaron manualmente la dirección URL proporcionada a Mansoor en el SMS en el navegador Safari. Al acceder el enlace, apareció una página en blanco y, posteriormente, el navegador se cerró. Mientras tanto, descubrieron que un software desconocido fue implantado en el dispositivo.

El Citizen Lab descubrió que Pegasus explotaba una vulnerabilidad de seguridad inédita (zero-day exploit) en el sistema operativo iOS, bautizada como Trident. A través de esta infección, se hacía jailbreak al dispositivo y se instalaba un sofisticado software que habría permitido al atacante tomar control de diferentes funciones y acceder a los contenidos del aparato. Entre los permisos adquiridos, se encuentran:

- Acceso a la información guardada en el dispositivo como: archivos, datos del calendario, listas de contactos, contraseñas, entre otros.

- Acceso a mensajes de texto, así como datos de otras aplicaciones como Gmail, WhatsApp, Skype, Facebook, Telegram.

- Acceso a escuchar llamadas realizadas por teléfono, a través de WhatsApp o Viber.

- Permisos para grabar activa o pasivamente utilizando el micrófono y la cámara del dispositivo.

Para que el objetivo haga clic en el enlace, el atacante debe asegurarse de engañar al objetivo. En la infraestructura de NSO Group, los dominios que pertenecen a esta buscan suplantar a otros sitios legítimos como medios de comunicación, servicios de telecomunicaciones, redes sociales, portales de gobierno, organizaciones humanitarias, aerolíneas, entre otros.

Los investigadores del Citizen Lab hallaron que, dentro de los dominios identificados dentro de la infraestructura de NSO Group, la mayoría refieren a México y los Emiratos Árabes Unidos. Entre los dominios con algún vínculo a sitios web en México se encontraron, entre otros:

- Unonoticias.net

- Univision.click

- Iusacell-movil.com.mx

- Y0utube.com.mx

- Fb-accounts.com

- Googleplay-store.com

- Whatsapp-app.com

Dicho informe también citó el caso del periodista Rafael Cabrera, uno de los responsables de la investigación periodística de la Casa Blanca de Enrique Peña Nieto, quien recibió varios mensajes asociados con la infraestructura de NSO en agosto de 2015. El modus operandi, como se verá más adelante, es muy similar al de los casos de Barquera, Calvillo y Encarnación.

Seguir leyendo en el sitio de la R3D