- Correos internos de Hacking Team señalan a José Antonio Celorio Mansi como la cabeza del equipo de espionaje

- Desde 2011 se empezó a negociar la compra del software espía, aunque la venta se concretó en abril de 2013. En diciembre de 2014 se realizó una segunda compra de equipo a la empresa italiana

Ernesto Aroche Aguilar

El gobierno de Rafael Moreno Valle ha generado sistemáticamente archivos para infectar computadoras y equipos móviles para espiar y monitorear a enemigos políticos, lo mismo del PRI que de su propio partido el PAN, pero también académicos y empresas, eso sugieren los correos internos de la compañía que fueron hackeados la semana pasada y publicados en el sitio Wikileaks hace unos días.

Los documentos de la empresa Hacking Team, dedicada a la comercialización de software de vigilancia a gobiernos, expuestos el domingo 5 de julio y publicados por el sitio WikiLeaks, vinculan a México como su principal comprador. Se han identificado a entidades como Estado de México, Durango, Querétaro, Puebla, Jalisco, Campeche, Baja California, Tamaulipas y Yucatán entre sus clientes; en muchas ocasiones, operando a través de intermediarios.

Según la información, Hacking Team vendió al gobierno de Puebla en abril de 2013, bajo la administrador de Rafael Moreno Valle, el Sistema de Control Remoto Galileo (RCS), que incluye una herramienta de monitoreo e inyección de redes (Network Injector), que permite vigilar y espiar las actividades digitales de personajes o redes de objetivos específicos. Por la suite de espionaje para intervenir equipos de computo y móviles, la administración pagó cerca de 8 millones de pesos, 465 mil 376 euros, a la compañía italiana según fue dado a conocer por el portal e-consulta.

La venta se concretó el 14 en abril de 2013 a través de la empresa SYM Sistemas Integrales SA de CV, cuando Alex Velasco, uno de los encargados de ventas y seguimiento de Hacking Team, acordó con la representación poblana un pago de 415 mil euros por la suite, el soporte y la capacitación para uso. La instalación del equipo y la primera capacitación corrió a cargo del técnico italiano Marco Catino, que llegó a México el 26 de mayo tras su estancia en Dubai en donde realizó una presentación del producto, otorgándole la clave de cliente GEDP (Gobierno del Estado de Puebla), y dejó concluido el trabajo el 31 de mayo.

Los exploits

De acuerdo con Sergio Araiza, activista e integrante de Social TIC –una ONG que impulsa el uso de la tecnología de la información con fines sociales–, los exploits son archivos que, una vez instalados en la computadora o equipo móvil, abren una puerta trasera al sistema para que desde ahí se pueda filtrar información. Esos archivos se aprovechan de las debilidades del propio usuario para instalarse: se envían por correo, escondidos en archivos adjuntos, para que al bajarlos y abrirlos se instalen y permitan que un intruso pueda extraer información de la computadora o los dispositivos de manera remota (qué escribe, qué guarda, qué ve y todo lo que almacena ahí). El atacante puede también abrir el micrófono o prender la cámara de manera remota para observar y espiar a voluntad a la víctima.

Entre mayo de 2013 y junio de 2014, el gobierno del Puebla solicitó a Hacking Team, bajo el usuario UIAPUEBLA, la creación de más de 30 archivos exploit camuflados como archivos de Word o presentaciones de PowerPoint para infectar equipos de cómputo y comunicación. De acuerdo a los correos analizados, el nombre usado en los archivos que utiliza apuntan a espionaje político. Para que un archivo exploit pueda infiltrarse, es importante que el usuario del equipo lo instale sin darse cuenta al darle clic. Según los mensajes, el gobierno solicitó exploits con archivos titulados como “Los_excesos_de_Eukid.docx”, “Encuestas.docx” o “vulnerabilidades_Lastiri.docx”, que pueden resultar muy atractivos para grupos políticos e incluso para periodistas interesados en seguir el pulso político del estado.

Archivos con esos nombres fueron solicitados por el gobierno poblano en febrero, mayo y junio de 2014, respectivamente, pero no fueron los únicos. También se trabajaron archivos para poder infectar equipo de personas que pudieran estar interesadas en Jorge Estefan Chidiac, hoy diputado priísta; o Ignacio Dávila, ex vocero del alcalde Eduardo Rivera. Entre las solicitudes se encuentran archivos titulados “Reporte_de_giras” o “Casillas_Prioritarias_PU”, que fueron solicitados el mismo día de la elección de julio de 2013 (elección que ganó Antonio Gali Fayad); e incluso uno titulado “EIA.docx” (¿Enrique Agüera Ibáñez?), que se liberó un mes antes de la jornada electoral de ese año.

Igualmente es posible hallar un archivo nombrado “directorio UDLAP.docx” (posiblemente dirigido a la comunidad de esa casa de estudios) y otro titulado “Direccion_estatal_puebla2014.docx”, que por el archivo en el que fue envuelto antes de lanzar el anzuelo, parece dirigido a capturar equipos de priístas. Según las peticiones dirigidas a Hacking Team, el gobierno poblano también intentó hacer exploits con archivos de Excel y PDF, aunque la compañía les informó que no contaban con esa posibilidad.

Acá una línea de tiempo sobre las peticiones de archivos exploit.

¿Quién es el responsable?

De acuerdo con los manuales –proporcionados por la Red en Defensa de los Derechos Digitales (R3D), ONG que hace el análisis de los 400GB filtrados de Hacking Team– el seguimiento a los objetivos se mantiene abierto a voluntad de los operadores gubernamentales, pero una vez que se cierra la operación los programas instalados en los equipos a vigilar se desinstalan “dejando el dispositivo limpio”, lo que impide el rastreo de las huellas del espionaje.

De acuerdo con Araiza, “la complejidad del sistema de Hacking Team es que funcionan en lo que llamamos entornos silenciosos; es que por mucho que tengas un antivirus, estos programas son verdaderamente del más alto nivel de tecnología, y lo que provocan es que al momento de insertarse en la computadora el usuario final no hay nada que haga evidente la infección. Este es un sistema cien por ciento focalizado, no está pensado para el público en general como un virus de internet cualquiera. Este sí tiene que estar dirigido puntualmente a un objetivo y una vez que se inserta puedes monitorear y explotar cualquier clase de información de esa computadora.”

El 24 de septiembre de 2013, Alex Velasco recibió un correo electrónico desde la cuenta soporteuiamx@gmail.com, la dirección desde la que los operadores del gobierno de Puebla se comunican con la compañía italiana. En el correo le preguntaba cuándo estarían de nuevo activos los archivos exploit con terminación .docx (formato del procesador de texto Word) pues según redactó el remitente: “para nosotros, la opción .docx es uno de los más eficaces con los objetivos. ¿Serás capaz de decirnos, cuando el servicio se restaurará como de costumbre?”

Velasco respondió al remitente y copió a dos direcciones más de la empresa: rsales@hackingteam.com y m.catino@hackingteam.com. Una tercera copia fue enviada a la dirección celoriomansi@yahoo.com, informando que no tenían fecha aún para tener nuevamente en línea el equipo de trabajo para los exploits, pero que estaban haciendo “todo lo posible” para terminar pronto. Horas después, el empleado de la empresa italiana recibió un nuevo mensaje sobre el tema, enviado desde la cuenta de Yahoo y firmado por José Antonio Celorio Mansi.

De acuerdo con una columna publicada en el portal Status en agosto de 2014, Celorio Mansi “es Director de Servicios Técnicos en el Centro de Análisis Prospectivo (CAP, cuyo titular es Héctor Arrona Urréa) del Gobierno del Estado de Puebla, oficina dedicada al espionaje político-social en la entidad”. En el correo, Celorio Mansi insistió que “los .docx son muy útiles” para su trabajo. Otro de los nombres vinculado a la cuenta soporteuiamx@gmail.com es el de Gabriel Chávez, de quién no se tienen referencias más allá del correo hey_42mx@hotmail.com.

“Queremos más”

El miércoles 6 agosto de 2014, Oscar Israel González, empleado de SYM, Servicios Integrales SA de CV (empresa que comercializa los productos de Hacking Team en México) mandó un correo a su jefe Gadi Mokotov (representante legal de la empresa en el país) en donde planteaba que los clientes poblanos querían más capacidad de trabajo y más equipo para poder continuar con el espionaje político:

“Hola Gadi,

La gente de Puebla me está solicitando cotización de lo siguiente para su sistema HT.

- 10 agentes extra (actualmente tienen 10) y precio por cada agente extra si es que se puede.

- Network Injector y capacitación

- Módulo de Intelligence (relación de vínculos entre objetivos)

- Licencia para iOS (iPhone) Especificando que se requiere Jailbreak para poder infectar.

Saludos”.

La respuesta llegó dos días después, el 8 de agosto cuando Marco Bettini, jefe de ventas de HT, respondió a Gadi Mokotov la solicitud de cotización:

“Price in Euros

- 10 agents 40k euro

- TNI 40k euro (training for 5 days is 15k euro plus T&A)

- Intelligence price is 70k euro until 50 agents

- iOS is 20k euro”

Un total de 170 mil euros.

A la par, Oscar Israel González preguntó a Sergio Rodríguez-Solís y Guerrero, uno de los ingenieros en sistemas de la empresa italiana, qué tanto podría crecer el sistema de espionaje del gobierno poblano:

“Tengo algunas preguntas que a su vez me está haciendo el cliente de Puebla, y quiero pedirte de tu apoyo:

Quiere incrementar el número de objetivos en la licencia (actualmente tiene 10), que opciones hay después de estas 10? Es posible infectar iPads y iPods? También necesitan tener jailbreak? Quieren adquirir el módulo de Network Injector, para este accesorio se necesita capacitación y por cuánto tiempo?

Ellos tomaron el curso de capacitación con Marco Catino hace más de un año y me preguntan lo siguiente:

¿Existe alguna nueva funcionalidad que te permita acceder a los equipos de una manera más sencilla? Resulta complicado tratar de infectar un equipo “engañando” al objetivo, por lo que estamos interesados en una opción más sencilla. (¿qué recomiendas?) Puedes sugerir qué otras adiciones les hacen falta y podrían resultar útiles para su trabajo.

Eso es todo lo que me pregunta espero me puedas ayudar”.

La respuesta fue la siguiente:

- “Puede ampliar tanto como quieran.

- Con iPods Touch (que son los que usan iOS) no he probado. Con iPad sí, el sistema operativo es el mismo que el del iPhone y el jailbreak, es igual. Al agente le da igual que sea iPad o iPhone.

- El network injector requiere algo de capacitación. Quizás 1 día sea suficiente (teoría y ejemplos), luego depende de ellos.

- Para la 4 no hay respuesta fácil. Depende del objetivo lo difícil que sea, tanto si tiene que interactuar como si no. Hay que ir a casos concretos.

- A la pregunta 5 te responderé mas adelante cuando pueda acceder a la licencia de Puebla y así responderte en base a lo que tienen. Si mientras tanto tú me das algo más de info sobre cómo son y cómo trabajan, puede ayudarme a hacer un perfil mas preciso”.

No está claro si el gobierno pagó la totalidad de los servicios y productos ofrecidos, pero el 8 de diciembre de 2014, Sergio Rodríguez-Solís y Guerrero y Daniel Martínez Moreno (empleados de Hacking Team) llegaron a Puebla a actualizar el sistema Galileo, con el que ya operaban, a instalar el Tactical Network Injector y ofrecer una capacitación del mismo. De acuerdo con los documentos filtrados, durante su estancia se hospedaron en el hotel NH y comieron ese mismo día en la Antigua Fonda de la China Poblana –por un total de 970 pesos— y un par de días después pasaron un rato en el Beer City de Angelópolis entre carnes y cervezas. Al finalizar la capacitación volaron a Jalisco, sede de otro de los gobiernos que contrató los servicios de su software de espionaje.

Hasta junio de 2015

Aunque parte de la información publicada sobre Hacking Team indica que el contrato caducó a mediados de 2014, hay correos que señalan que la licencia no sólo se renovó sino que incluso se incrementó, al duplicar la capacidad de infección y espionaje por parte del equipo del gobierno del estado, y se adquirió nuevo equipo.

A finales de octubre de 2014, Niv Yarimi, otro de los directivos de la empresa SYM Sistemas Integrales les informó finalmente el gobierno de Puebla “había pagado” lo que permitiría a la empresa pagar los 155 mil euros acordados, pidiendo además confirmar el entrenamiento para el uso del nuevo equipo, una capacitación que se daría en diciembre de ese año –la misma visita referida líneas arriba, con la visita del 8 de diciembre por parte de empleados de Hacking Team a Puebla-.

Los correos internos enviados entre Niv Yarimi y Marco Bettini, jefe de ventas de Hacking Team, revelan que la licencia original caducó el 30 de junio de 2015. No obstante, otros correos señalan que se ofreció una extensión de la misma por 15 días más, esperando que el pago de renovación llegara en esos días. De este modo, el equipo estaría en operación al menos hasta el 15 de julio de 2015, aunque eso podría haber cambiado a raíz de la filtración.

Gobiernos estatales, sin facultades legales para espiar

Mientras la administración estatal ha guardado silencio sobre el tema, activistas y defensores de los derechos digitales han evidenciado que los gobiernos estatales carecen de la facultad legal para adquirir y utilizar equipos de espionaje. En el caso de Jalisco, por ejemplo, después de negar la adquisición del software de vigilancia, el vocero del gobierno estatal Gonzalo Sánchez, explicó que la compra era “parte de la estrategia nacional de combate al secuestro”.

Sin embargo, como explica Sergio Araiza, “los estados no tienen ningún reglamento o transitorio en alguna parte de la ley local o federal que les permita comprar tecnología de este estilo para hacer espionaje, aunque traten insertarlos como objetos de seguridad en la lucha contra el crimen organizado. Esa no es su función, los alcances de los cuerpos de seguridad estatal no dan para este tipo de intervención, eso le corresponde al orden federal.”

Araiza añadió: “entonces, el hecho de que Querétaro, Yucatán y otros compraran este software o que por lo menos estuvieran en negociaciones, ya indica que están violando algunos procesos de la ley por default, si acaso Cisen, PGR, Semar, Segob y por ahí un par de órganos más son quienes en el fondo sí tienen la facultad de comprar ese tipo de sistema. [Los gobiernos locales] no deberían de hacerlo, pero incluso si así fuera, debería ser aprobado por los Congresos locales o los Cabildos y debería estar incluidos en alguna partida presupuestal específica; si están comprando, en todo caso, se tendría que rastrear de dónde sale ese dinero, y está claro, que sin una orden de un juez legalmente no pueden intervenir las comunicaciones privadas”.

Por su parte, Luis Fernando García, director de la Red en Defensa de los Derechos Digitales (R3D), señaló que sólo los ministerios públicos, en principio, tienen la capacidad legal para contar con equipo como el que ofrece Hacking Team. “Ningún otro, ni la Secretaría General de Gobierno, como en el caso de Jalisco o Puebla. Si alguna otra área que no es la procuraduría esta manejando el asunto, estarían violando la ley.”

En el caso de Puebla, la información filtrada de Hacking Team no solo muestra que el gobierno de Moreno Valle ha adquirido este software de vigilancia, sino que hace evidente que se ha intentado sistematizadamente infectar dispositivos mediante archivos exploit. La adquisición y uso del equipo se han hecho bajo completa opacidad; un software cuyo objetivo es el espionaje político, desproporcionado e inconstitucional.

(Con la colaboración de José Flores)

***

La licencia

La licencia que le fue entregada le permite infiltrar los sistemas operativos Windows –aunque dejaron fueron MAC-OSX y Linux— y los dispositivos móviles Blackberry, Andoid, IOS –Iphone y Ipads— y Symbian.

La licencia que le fue entregada le permite infiltrar los sistemas operativos Windows –aunque dejaron fueron MAC-OSX y Linux— y los dispositivos móviles Blackberry, Andoid, IOS –Iphone y Ipads— y Symbian.

También se le entregó licencia para uso del software de Infección remota para móviles, y un entrenamiento de uso de cuatro días.

El código de licencia es: RCS-GEDP-1177141071.lic

***

Definiciones del Manual de operación del RCS 9.6

RCS (Remote Control System)

es una solución que soporta investigaciones por medio de la intercepción activa y pasiva de los datos y la información de los dispositivos bajo investigación. De hecho, RCS crea, configura e instala agents de software de forma anónima que recopilan datos e información y envían los resultados a la base de datos central para decodificarlos y guardarlos.

Qué es una operation

Una operation es una investigación que se llevará a cabo. Una operation contiene uno o más targets, es decir, las personas físicas que se van a interceptar. El técnico asigna uno o más agents, de escritorio o móviles, al target. Por lo tanto, es posible instalar agents en una computadora o teléfono móvil.

Network Injector

Componente de hardware que controla el tráfico de la red del target e inyecta un agent en los recursos web seleccionados. Viene en dos versiones, Appliance o Tactical: la primera es para la implementación en el ISP, la segunda se usa en el campo.

PERIODISMO DE LO POSIBLE

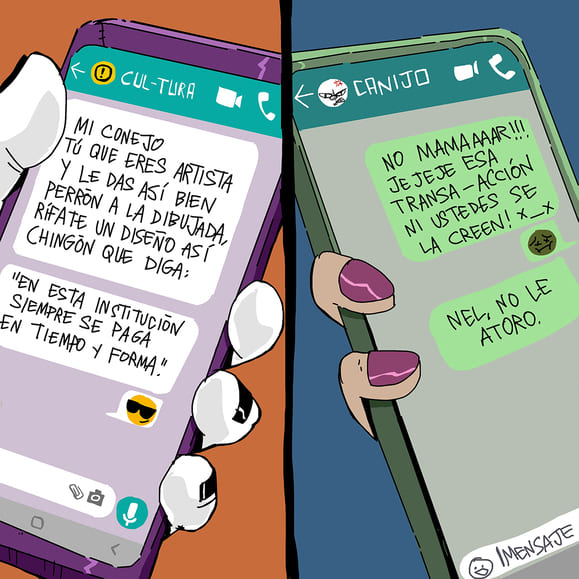

CANIJO CONEJO